Da quasi una settimana i giornali ed il mondo del web si sta occupando del caso PRISM, un sistema grazie al quale l’NSA, la National Security Agency degli Stati Uniti, intercetta, controlla ed archivia dal 2007 le comunicazioni online verso l’estero di milioni di utenti americani. L’inchiesta, o meglio, le due inchieste portate avanti dal Guardian e dal Washington Post erano inizialmente basate sulle dichiarazioni di un informatore anonimo rivelatosi poi essere un giovane analista della CIA, Edward Snowden.

Chi è Edward Snowden?

Il 29enne Edward Snowden lavora presso Booz Allen Hamilton,uno dei più importanti contractor della difesa e dell’intelligence statunitensi, come analista di infrastrutture per l’NSA e e precedente nella stessa azienda ha rivestito le mansioni di ingegnere di sistema, amministratore di sistemi, consulente capo per la CIA, consulente di soluzione e addetto al sistema di telecomunicazione per l’NSA. Insomma un curriculum di tutto rispetto e un’attività onerosa. Snowden, in un’intervista rilasciata ad Hong Kong, Paese in cui si è rifugiato per evitare conseguenze penale, spiega le motivazioni del suo gesto, del suo whistleblow ( whistleblower è colui che fischia nel fischietto, colui che denuncia pubblicamente delle attività illecite da parte del Governo o grandi aziende). Sostanzialmente egli ha agito non per interesse economico o ideologia politica, ma per un’esigenza morale: l’essere quotidianamente a contatto con ragguardevoli quantità di dati, molti dei quali ritenuti da lui “scioccanti”e “abusi”, ha mosso in lui il dovere di far sapere alle persone, al pubblico, cosa realmente succedeva nell’intelligence americano.

Nell’intervista sottolinea di non aver voluto assolutamente danneggiare gli Stati Uniti d’America, dato che non ha diffuso nessuna documentazione ( cosa che avrebbe potuto facilmente fare), riguardante stati di servizio di agenti in missione in tutto il mondo, l’ubicazione di basi segrete e quant’altro, mentre ammette di aver agito per l’interesse del pubblico: “progetti del genere sono una decisione che deve prendere il pubblico, non un impiegato del Governo”.L’analista si sente responsabile per ciò che ha creato, ovvero un sistema grazie al quale ogni persona può essere tracciata ovunque essa sia e che permette di raccogliere ed archiviare per uso futuro una quantità sempre maggiore di dati. La sua paura è che la situazione possa peggiorare di generazione in generazione, complice anche l’avanzamento tecnologico che permetterebbe sistemi di sorveglianza sempre più invasivi, e che si possa arrivare ad un punto in cui il Governo sa tutto di tutti, disponendo quindi di una libreria dati completa per la vita di ogni persona.

Ciò che Snowden si aspetta è che il suo sacrificio non sia vano. Dopo aver distrutto la sua brillante carriera e la sua vita, essendo costretto a vivere in fuga per il resto della sua esistenza, l’uomo spera infatti che la gente alle sue dichiarazioni, ma che ci sia una risposta attiva con manifestazioni e rivendicazioni dei propri diritti. In Europa ci sono state reazioni dal mondo politico, dato che anche la privacy dei cittadini europei è a rischio: la cancelliera tedesca Angela Merkel ha dichiarato che farà pressione su Barack Obama per difendere la privacy dei cittadini europei durante il vertice della prossima settimana a Berlino; la vicepresidente della commissione europea Viviane Reding ha dichiarato che farà altrettanto durante l’incontro con i commissari statunitensi a Dublino. Ora è doveroso parlare un po’ più dettagliatamente del sistema PRISM e su chi collabora con esso. ( Qui l’intervista)

Progetto PRISM

Come abbiamo detto precedentemente, il progetto PRISM consiste in un enorme macchina dello spionaggio per sgominare atti terroristici sia interni sia provenienti dall’estero. Esso agisce intercettando le comunicazioni tra gli Stati Uniti e non solo, ma anche acquisendo dati personali su persone viventi sul suolo americano. Questi dati, secondo la testimonsianza di Snowden, vengono sistematicamente archiviati per essere disponibili anche in futuro in caso di indagini o quant’altro. La gravità di PRISM secondo Snowden è che tutto ciò accade totalmente all’insaputa del pubblico, non a caso questo progetto è top secret.

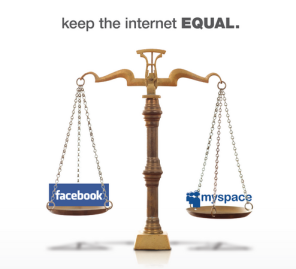

Dalle dichiarazioni di Snowden si apprende il coinvolgimento di nove celebri aziende del settore informatico, le quali sono Aol, Apple, Facebook, Google, Microsoft, PalTalk, Skype,Yahoo e probabilmente pure Dropbox, mentre Twitter sembra non essere coinvolto. Nonostante ciò Apple se ne tira fuori dichiarando di non esser mai stata a conoscenza di PRISM e Google commenta così “Google si preoccupa seriamente della sicurezza dei dati degli utenti. Forniamo dati ai governi in conformità con la legge e rivediamo con grande attenzione tutte le richieste che ci vengono fatte. Di tanto in tanto qualcuno avanza la supposizione che abbiamo creato una back door, una porta di servizio per consentire al governo l’accesso ai nostri sistemi, ma Google non ha una back door attraverso cui il governo possa accedere ai dati privati degli utenti”.

Conclusione e riflessioni

La forza di un mezzo come PRISM ed il fatto che sia effettivamente impossibile sfuggirgli è inquietante. Cosa succederebbe se la gente lasciasse correre questo vero e proprio scandalo accettando passivamente il controllo di tutte le loro comunicazioni online? Io personalmente penso che i timori di Snowden possano tranquillamente realizzarsi, implicando una restrizione sempre maggiore della libertà sul web e una sempre più totale invasione della privacy arrivando a una situazione orwelliana da Big Brother ( sì; mi piace particolarmente Orwell, da come si intende da altri miei post), o meglio, Bit Brother. In questa eventualità saremmo persone spiate continuamente da un Governo cosciente in ogni momento della nostra posizione, condizione economica, ecc. Riguardo a ciò c’è una domanda che mi sta frullando per la testa da quando ho iniziato a scrivere quest’articolo: dato che ora come ora sto sostenendo la posizione di Snowden e contestando quella antidemocratica dell’NSA, posso essere considerato da PRISM ( sempre che finisca dentro il suo raggio d’azione) un individuo pericoloso, un sovversivo da inserire in una fantomatica Black List?

Penso inoltre che il progetto PRISM sia la riprova che in un certo senso il terrorismo ha vinto, non tanto con gli attentati, ma riuscendo a distruggere i diritti fondamentali dello stato democratico. Con la scusa del terrorismo infatti,il Paese occidentale che si sente minacciato agisce imponendo un ferreo controllo sui cittadini per evitare qualsiasi epilogo sanguinoso. La naturale conseguenza di tutto ciò è che, con il tempo, vivremo in stati che si autodefiniranno democratici, ma che di democratico non hanno proprio nulla, forse solo la Costituzione.

Fonti:

Simone Bonvicini